|

Календарь мероприятий

апрель  2026 2026

Пн |

Вт |

Ср |

Чт |

Пт |

Сб |

Вс |

| | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | | | |

показать все

Новости партнеров

Использование рабочей почты на сторонних сервисах создает ИБ-риски

Читать далее

Группа «Московская Биржа» представила результаты внедрения Единой СЭД на платформе Docsvision

Читать далее

«Газинформсервис» и «AzInTelecom» заключили соглашение о взаимном признании электронной подписи между Россией и Азербайджаном

Читать далее

САКУРА 3.2 – новые возможности и улучшения

Читать далее

ЕМДЕВ выводит корпоративный портал Инкоманд на уровень 100% замещения Microsoft SharePoint

Читать далее

показать все

Статьи

Суверенные облака: стратегия на 2026–2028

Читать далее

Российское ПО дорожает: как обосновать бюджет?

Читать далее

Управление данными: искусство превращения хаоса в актив

Читать далее

Эволюция бизнес-процессов от ИИ-инструментов к мультиагентным командам

Читать далее

Время внедрения: ИИ в вашем бизнесе – эксперимент или реальная прибыль?

Читать далее

Точность до метра и сантиметра: как применяют технологии позиционирования

Читать далее

Как искусственный интеллект изменит экономику

Читать далее

Эпоха российской ориентации на Запад в сфере программного обеспечения завершилась

Читать далее

Сладкая жизнь

Читать далее

12 бизнес-концепций, которыми должны овладеть ИТ-руководители

Читать далее

показать все

|

«Доктор Веб» исследовал нового банковского троянца

Главная / Новости партнеров / «Доктор Веб» исследовал нового банковского троянца

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Банковские троянцы представляют серьезную опасность как для бизнеса, так и для частных лиц — они способны похищать деньги непосредственно со счетов в различных кредитных организациях. Вирусные аналитики компании «Доктор Веб» исследовали нового банкера, угрожающего пользователям операционной системы Microsoft Windows.

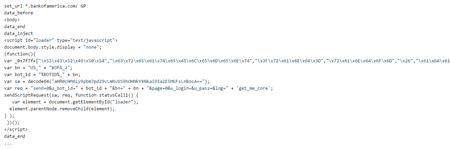

Эта вредоносная программа, созданная вирусописателями на основе исходных кодов другого опасного банковского троянца — Zeus (Trojan.PWS.Panda), получила наименование Trojan.PWS.Sphinx.2. Основное предназначение банкера заключается в выполнении веб-инжектов. Троянец встраивает в просматриваемые пользователем веб-страницы постороннее содержимое – например, поддельные формы для ввода логина и пароля, информация из которых передается злоумышленникам. Потенциальная жертва обычно не замечает подмены: URL интернет-ресурса в адресной строке браузера и оформление сайта остаются прежними, поддельная форма или текст добавляется на веб-страницу прямо на зараженном компьютере. При этом банковские троянцы могут обворовывать клиентов множества кредитных организаций, поскольку данные для выполнения веб-инжектов они получают с управляющего сервера. Если пользователь зайдет на банковский сайт, адрес которого имеется в конфигурации троянца, тот встроит в веб-страницу заранее сформированный злоумышленниками контент. На следующей иллюстрации показан пример кода, который Trojan.PWS.Sphinx.2 встраивает в страницы сайта bankofamerica.com:

При запуске Trojan.PWS.Sphinx.2 встраивается в работающий процесс программы Проводник (explorer.exe) и расшифровывает конфигурационный блок, в котором скрыт адрес управляющего сервера и ключ для шифрования принимаемых и отправляемых данных. Trojan.PWS.Sphinx.2 имеет модульную архитектуру: по запросу троянец скачивает с сервера злоумышленников дополнительные плагины. Два из используемых банкером модулей предназначены для выполнения веб-инжектов в 32- и 64-разрядных версиях Windows, еще два — для запуска на зараженной машине VNC-сервера, с помощью которого киберпреступники могут подключаться к зараженному компьютеру. Кроме того, Trojan.PWS.Sphinx.2 скачивает и сохраняет на инфицированном компьютере набор утилит для установки корневого цифрового сертификата — киберпреступники используют его для организации атак по технологии MITM (Man in the middle, «человек посередине»). Кроме того, в составе троянца имеется так называемый граббер — функциональный модуль, перехватывающий и передающий на удаленный сервер информацию, которую пользователь вводит в формы на различных сайтах.

Примечателен оригинальный способ автоматического запуска троянца на инфицированной машине: для этого используется сценарий на языке PHP и приложение-интерпретатор этого языка. Сценарий запускается с помощью ярлыка, который банкер помещает в папку автозагрузки. Всю необходимую для своей работы информацию троянец хранит в зашифрованном виде в системном реестре Windows. Модули сохраняются в отдельном файле со случайным расширением, который тоже зашифрован.

Антивирус Dr.Web успешно детектирует и удаляет троянца Trojan.PWS.Sphinx.2, поэтому он не представляет опасности для наших пользователей.

Подробнее о троянце

В начало⇑

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Комментарии отсутствуют

Комментарии могут отставлять только зарегистрированные пользователи

|

Вакансии на сайте Jooble

|