|

Календарь мероприятий

апрель  2026 2026

Пн |

Вт |

Ср |

Чт |

Пт |

Сб |

Вс |

| | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | | | |

показать все

Новости партнеров

Использование рабочей почты на сторонних сервисах создает ИБ-риски

Читать далее

Группа «Московская Биржа» представила результаты внедрения Единой СЭД на платформе Docsvision

Читать далее

«Газинформсервис» и «AzInTelecom» заключили соглашение о взаимном признании электронной подписи между Россией и Азербайджаном

Читать далее

САКУРА 3.2 – новые возможности и улучшения

Читать далее

ЕМДЕВ выводит корпоративный портал Инкоманд на уровень 100% замещения Microsoft SharePoint

Читать далее

показать все

Статьи

Суверенные облака: стратегия на 2026–2028

Читать далее

Российское ПО дорожает: как обосновать бюджет?

Читать далее

Управление данными: искусство превращения хаоса в актив

Читать далее

Эволюция бизнес-процессов от ИИ-инструментов к мультиагентным командам

Читать далее

Время внедрения: ИИ в вашем бизнесе – эксперимент или реальная прибыль?

Читать далее

Точность до метра и сантиметра: как применяют технологии позиционирования

Читать далее

Как искусственный интеллект изменит экономику

Читать далее

Эпоха российской ориентации на Запад в сфере программного обеспечения завершилась

Читать далее

Сладкая жизнь

Читать далее

12 бизнес-концепций, которыми должны овладеть ИТ-руководители

Читать далее

показать все

|

«Доктор Веб» обнаружил Linux-троянца, написанного на Go

Главная / Новости партнеров / «Доктор Веб» обнаружил Linux-троянца, написанного на Go

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Вирусные аналитики компании «Доктор Веб» обнаружили и исследовали нового троянца для операционных систем семейства Linux, способного запускать на зараженном компьютере программу для добычи криптовалют. Особенность этой вредоносной программы заключается в том, что она написана на разработанном корпорацией Google языке программирования Go.

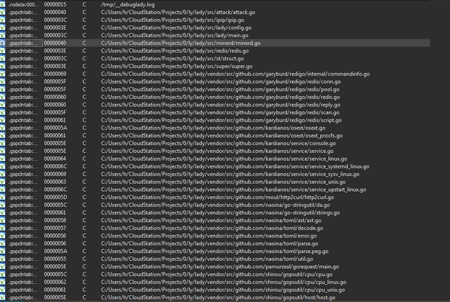

Троянец, получивший наименование Linux.Lady.1, способен выполнять ограниченный ряд функций: определять внешний IP-адрес инфицированной машины, атаковать другие компьютеры, скачивать и запускать на зараженной машине программу для добычи (майнинга) криптовалют. Linux.Lady.1 написан на разработанном корпорацией Google языке программирования Go. Опасные приложения, созданные с использованием этого языка, попадались вирусным аналитикам и ранее, но пока встречаются относительно нечасто. В своей архитектуре троянец использует множество библиотек, опубликованных на популярнейшем сервисе хранения и совместной разработки приложений GitHub.

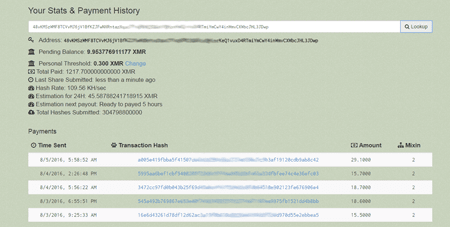

После запуска Linux.Lady.1 передает на управляющий сервер информацию об установленной на компьютере версии Linux и наименовании семейства ОС, к которой она принадлежит, данные о количестве процессоров, имени, числе запущенных процессов и иные сведения. В ответ троянец получает конфигурационный файл, с использованием которого скачивается и запускается программа-майнер, предназначенная для добычи криптовалют. Полученные таким образом деньги троянец зачисляет на принадлежащий злоумышленникам электронный кошелек.

Linux.Lady.1 умеет определять внешний IP-адрес инфицированной машины с помощью специальных сайтов, ссылки на которые вредоносная программа получает в файле конфигурации, и атаковать другие компьютеры из этой сети. Троянец пытается подключиться к удаленным узлам через порт, используемый журналируемым хранилищем данных Redis (remote dictionary server) без пароля, в расчете на то, что системный администратор атакуемой машины неправильно настроил систему. Если соединение удалось установить, троянец записывает в планировщик задач cron удаленного компьютера скрипт-загрузчик, детектируемый Антивирусом Dr.Web под именем Linux.DownLoader.196, а тот, в свою очередь, скачивает и устанавливает на скомпрометированном узле копию Linux.Lady.1. Затем вредоносная программа добавляет в список авторизованных ключей ключ для подключения к атакуемой машине по протоколу SSH.

Антивирус Dr.Web успешно детектирует и удаляет вредоносные программыLinux.Lady.1 и Linux.DownLoader.196, поэтому они не представляют опасности для наших пользователей.

Подробнее о троянце В начало⇑

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Комментарии отсутствуют

Комментарии могут отставлять только зарегистрированные пользователи

|

Вакансии на сайте Jooble

|