|

Календарь мероприятий

май  2026 2026

Пн |

Вт |

Ср |

Чт |

Пт |

Сб |

Вс |

| | | | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 | |

показать все

Новости партнеров

ИИ-агенты будут влиять на выручку бизнеса

Читать далее

Группа «Борлас» (ГК Softline) представила комплексное решение для управления жизненным циклом изделия на конференции «Практики цифровизации: применение методик повышения эффективности производства»

Читать далее

АПКИТ представил первое исследование цифровой зрелости станкоинструментальных производств России

Читать далее

Маркировка отечественного ПО с открытым кодом откладывается

Читать далее

Монитор технологий проведет первую публичную офлайн презентацию итогов ежегодного панельного исследования и представит Технологическую карту российского ПО 2025

Читать далее

показать все

Статьи

Суверенные облака: стратегия на 2026–2028

Читать далее

Российское ПО дорожает: как обосновать бюджет?

Читать далее

Управление данными: искусство превращения хаоса в актив

Читать далее

Эволюция бизнес-процессов от ИИ-инструментов к мультиагентным командам

Читать далее

Время внедрения: ИИ в вашем бизнесе – эксперимент или реальная прибыль?

Читать далее

Точность до метра и сантиметра: как применяют технологии позиционирования

Читать далее

Как искусственный интеллект изменит экономику

Читать далее

Эпоха российской ориентации на Запад в сфере программного обеспечения завершилась

Читать далее

Сладкая жизнь

Читать далее

12 бизнес-концепций, которыми должны овладеть ИТ-руководители

Читать далее

показать все

|

Пять правил безопасности: как не стать жертвой Ransomware

Главная /

Архив номеров / 2018 / Выпуск №03 (76) / Пять правил безопасности: как не стать жертвой Ransomware

Рубрика:

Тема номера /

Информационная безопасность

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Александр Иванюк, директор по продуктовому и технологическому позиционированию Acronis

Пять правил безопасности:

как не стать жертвой Ransomware

Уже столкнувшиеся с атаками программ-вымогателей пользователи принимают всевозможные меры, чтобы эти неприятности не повторились. А если вы не слышали о программах-вымогателях Ransomware, значит, вам срочно нужно усиливать уровень защиты. Проблема в том, что на сегодняшний день уже 55% компаний сталкивались с Ransomware-угрозами и понесли потери. В 2015 году урон, нанесенный программами-вымогателями, составил $325 миллионов, в прошлом году – уже $5 млрд, а через год, в 2019-м, ожидается, что потери достигнут $11,5 млрд Уже столкнувшиеся с атаками программ-вымогателей пользователи принимают всевозможные меры, чтобы эти неприятности не повторились. А если вы не слышали о программах-вымогателях Ransomware, значит, вам срочно нужно усиливать уровень защиты. Проблема в том, что на сегодняшний день уже 55% компаний сталкивались с Ransomware-угрозами и понесли потери. В 2015 году урон, нанесенный программами-вымогателями, составил $325 миллионов, в прошлом году – уже $5 млрд, а через год, в 2019-м, ожидается, что потери достигнут $11,5 млрд

Ransomware – это разновидность программного обеспечения, используемая злоумышленниками для «захвата» данных пользователей. Программа-вымогатель проникает на компьютер, шифрует файлы, полностью блокирует доступ к ним, а затем требует онлайн-оплату за их расшифровку. Это одна из самых бесстыдных форм кибервымогательств, а в некоторых случаях фактического шантажа. Но важно понимать, что ущерб от Ransomware заключается не столько в сумме, заплаченной жертве и собранной злоумышленниками, сколько в простое бизнеса, потере прибыли, репутационных рисках и прочих сопутствующих издержках (пересмотр политики безопасности, закупка нового ПО, консалтинг и прочее).

И если вы используете электронную почту, просматриваете веб-сайты, проводите время в социальных сетях, подключаетесь к локальной сети (на работе, дома или в общественных местах) или используете съемные USB-носители на настольном компьютере, ноутбуке, смартфоне или планшете, программы-вымогатели всегда будут «где-то рядом». Однако шанс заражения можно серьезно снизить, выполняя несколько простых правил.

Откуда они берутся?

Ransomware чаще всего распространяют по электронной почте, в социальных сетях и через зараженные веб-сайты. Чтобы сформировать четкое понимание угрозы, рассмотрим подробно популярные варианты заражения.

Заражение через электронную почту

Большинство программ-вымогателей распространяется с помощью фишинга. Вы получаете электронное письмо, которое выглядит так, как будто его написал вам знакомый человек. Методы социальной инженерии применяются для того, чтобы заставить вас открыть вложения или нажать на веб-ссылку. Обычно после этого или сработает эксплоит, который нарушит безопасность вашей системы, или просто начнется процесс загрузки вредоносных программ на ваш компьютер. Преступники не жалеют своего времени, изучают социальные сети, публичную информацию, чтобы узнать подробности о своей жертве и подготовить фишинговое письмо, которое будет выглядеть максимально правдоподобно. Например, заполучив информацию, в какой школе вы учились, они могут написать приглашение на встречу выпускников. Перед вами реальный пример такого письма.

Письмо со зловредом, переданным по электронной почте, поймано Gmail-спам-фильтром. Обратите внимание на текст «Требуется ваш срочный ответ» с призывом открыть прикрепленный файл (см. рис. 1).

Рисунок 1. Письмо со зловредом, переданным по электронной почте, поймано Gmail-спам-фильтром

Еще один зловред пойман Gmail-спам-фильтром. Это письмо содержит вложение Bank.docx с кодом макроса Microsoft Visual Basic для приложений (VBA). Как только пользователь открывает вложение, прилагаемый вредоносный код активируется, начинается загрузка, а после – автоматическая установка программы-вымогателя (см. рис. 2).

Рисунок 2. Еще один зловред пойман Gmail-спам-фильтром

Заражение через социальные сети

Другой популярный метод распространения вредоносных программ – использование социальных сетей и мессенджеров. Например, преступники могут отправить сообщение в Facebook Messenger, а в нем – графическое вложение с расширением *.SVG (см. рис. 3).

Рисунок 3. Преступники прислали в мессенджер зараженный файл в формате svg

SVG-файлы обычно открываются приложением Messenger и при фильтрации попадут в «белый» список вашего браузера и, как следствие, автоматически открываются при просмотре в стандартном веб-браузере. После того как файл был открыт, пользователя автоматически «перебрасывает» на сторонний веб-сайт, который предлагает установить расширение браузера так, чтобы можно было просматривать видео на поддельном клоне портала YouTube. Установка этого расширения открывает все двери для заражения вашего компьютера Ransomware.

Заражение через веб-сайты

Незащищенные веб-сайты и незащищенные веб-серверы – еще один вектор атаки, востребованный среди киберпреступников. Злоумышленники ищут веб-сайты с уязвимостями и вставляют вредоносные сценарии для распространения вымогателей прямо на чужие веб-страницы. Если вы видите предупреждение, как на рис. 4, лучше держаться подальше от этого веб-сайта, пока проблемы с заражением не будут решены и предупреждающее сообщение не исчезнет.

Рисунок 4. Предупреждающее сообщение, запрещающее пользователям посещать зараженный веб-сайт

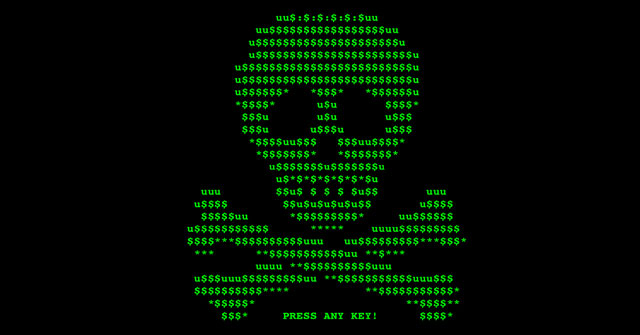

Рисунок 5. CryptoLocker является одной из самых ранних программ-вымогателей. Это имя стало синонимом всей концепции Ransomware

Что делать, если вы стали жертвой Ransomware?

Если вы стали жертвой атаки программы-вымогателя, увы, у вас уже не так много вариантов, особенно если на вашем компьютере не было установленной адекватной защиты от этого типа угроз – например, антивируса и решения для резервного копирования.

Удаление угрозы и потеря данных

Если вы все еще можете войти в систему, можно установить антивирус, который, возможно, будет способен удалить угрозу. Если резервной копии файлов нет, то можно попробовать поискать специализированный дешифратор. Проблема в том, что большинство программ-вымогателей использует стойкую криптографию, и расшифровать данные не получится. Остается только забыть про данные, которые хранились на вашем компьютере. Можно дополнительно отформатировать жесткий диск, чтобы с большей вероятностью удалить все вредоносные программы и их библиотеки, а затем повторно установить операционную систему и приложения.

Оплата выкупа

Можно оплатить выкуп и надеться, что ваши данные будут восстановлены. Тут важно понимать: нет никаких гарантий, что оплата восстановит ваши файлы. Некоторые преступники не отправляют обещанный ключ расшифровки. Другие могут быть пойманы властями или исчезнуть, прежде чем они смогут выполнить свою часть сделки. Поэтому мы всегда рекомендуем не платить выкуп, а просто думать о защите данных заранее и предпринимать адекватные меры.

Как защитить свой компьютер от программ-вымогателей?

До недавнего времени резервное копирование (с копированием резервных копий данных, хранящихся в облаке) являлось единственным верным способом восстановления данных после атаки Ransomware. Однако теперь на рынке также есть системы проактивной защиты. Например, в январе 2017 года Acronis представила набор средств Active Protection, который входит в состав потребительских и корпоративных продуктов компании. Проактивная защита, основанная на поведенческой эвристике и машинном обучении, детектирует программы-вымогатели и восстанавливает поврежденные файлы, блокируя угрозу. Вместе с простыми правилами «гигиены» эти инструменты позволяют практически полностью обезопасить себя от угроз Ransomware.

- Совет 1. Старайтесь не открывать письма от неизвестных отправителей, внимательно проверяйте, от кого пришло письмо, если в нем есть вложение.

- Совет 2. Установите и настройте антивирус или пакет класса Internet или Total Security, который в том числе будет проверять вложения в электронной почте.

- Совет 3. Обязательно проводите резервное копирование важных файлов такими программами, как Acronis True Image или Acronis Backup, если мы говорим о бизнес-среде. Благодаря встроенному модулю Active Protection продукты Acronis умеют защищать от Ransomware-угроз не только саму систему, но и резервные копии, на которые все чаще направляют свое внимание злоумышленники.

- Совет 4. На забывайте своевременно обновлять систему и сторонние приложения. Это уменьшает количество уязвимостей, которыми могут воспользоваться злоумышленники для заражения.

- Совет 5. Используйте облачные сервисы дополнительной защиты. Например, доступный начиная с 25 января 2018 года бесплатный сервис Acronis Ransomware Protection, в основе которого также лежит Active Protection. Технологии искусственного интеллекта позволяют облачной системе эффективно справляться со всеми разновидностями программ-вымогателей, включая «атаки нулевого дня». Пользователи Ransomware Protection также получают бесплатное облачное хранилище объемом 5 Гб, а система работает как при подключении к сети, так и в режиме офлайн.

Рисунок 6. Acronis представляет набор средств Active Protection В начало⇑

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Комментарии отсутствуют

Комментарии могут отставлять только зарегистрированные пользователи

|

Вакансии на сайте Jooble

|