|

Календарь мероприятий

май  2026 2026

Пн |

Вт |

Ср |

Чт |

Пт |

Сб |

Вс |

| | | | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 | |

показать все

Новости партнеров

Группа «Борлас» (ГК Softline) представила комплексное решение для управления жизненным циклом изделия на конференции «Практики цифровизации: применение методик повышения эффективности производства»

Читать далее

АПКИТ представил первое исследование цифровой зрелости станкоинструментальных производств России

Читать далее

Маркировка отечественного ПО с открытым кодом откладывается

Читать далее

Монитор технологий проведет первую публичную офлайн презентацию итогов ежегодного панельного исследования и представит Технологическую карту российского ПО 2025

Читать далее

Успейте до праздников! Подпишитесь на «БИТ»

Читать далее

показать все

Статьи

Суверенные облака: стратегия на 2026–2028

Читать далее

Российское ПО дорожает: как обосновать бюджет?

Читать далее

Управление данными: искусство превращения хаоса в актив

Читать далее

Эволюция бизнес-процессов от ИИ-инструментов к мультиагентным командам

Читать далее

Время внедрения: ИИ в вашем бизнесе – эксперимент или реальная прибыль?

Читать далее

Точность до метра и сантиметра: как применяют технологии позиционирования

Читать далее

Как искусственный интеллект изменит экономику

Читать далее

Эпоха российской ориентации на Запад в сфере программного обеспечения завершилась

Читать далее

Сладкая жизнь

Читать далее

12 бизнес-концепций, которыми должны овладеть ИТ-руководители

Читать далее

показать все

|

Атаки DDoS. Часть 1. Война объявлена...

Главная /

Архив номеров / 2015 / Выпуск №5 (48) / Атаки DDoS. Часть 1. Война объявлена...

Рубрика:

Безопасность

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Леонид Шапиро, архитектор ИТ-систем, MVP, MCT, MCSE, MCITP:EA, MCSE:S, MCSE:M, CCEE. shapiro_leonid@yahoo.com

Атаки DDoS

Часть 1. Война объявлена...

Современные интернет-технологии значительно упростили ведение бизнеса, а вместе с тем сеть не становится безопасной. В этом цикле статей нам предстоит разобраться с тем, что такое DDoS и как с ним бороться Современные интернет-технологии значительно упростили ведение бизнеса, а вместе с тем сеть не становится безопасной. В этом цикле статей нам предстоит разобраться с тем, что такое DDoS и как с ним бороться

Сейчас компании любой сферы деятельности применяют интернет-технологии, ставшие если не основой бизнеса, то существенной его составляющей. Неважно, что это будет: интернет-магазин, банк, использующий интернет-портал дляработы с клиентами, туристическое агентство, авиакомпания, правительственное учреждение… да мало ли что. Трудно представить себе современное предприятие, не имеющее своего представительства в сети. Кроме того, существует огромное количество компаний, чей бизнес напрямую связан с Интернетом и вне его не существует: поставщики облачных услуг, хостеры и другие.

В качестве примера возьмем интернет-магазин как наиболее простой и понятный вариант. Итак, мы достигли отличных результатов, и наш интернет-магазин имеет невероятный успех. Двести-триста заказов в день! Вдруг вы заметили сокращение объема заказов. Стали поступать жалобы от постоянных клиентов, что сайт магазина не отвечает или работает крайне медленно, невозможно разместить заказ. Эта ситуация начинает повторяться все чаще. Наконец, практически все время к магазину становится невозможно получить доступ. Как же так? Ведь нет никаких видимых причин. Сервер, на котором у нас запущен сайт, работает без сбоев, провайдер услуг всегда был стабильным и надежным.В чем же дело? Вы оказались слишком успешны. Вам объявили кибервойну!

Надо сказать, что нечестные методы конкурентной борьбы стали гораздо совершеннее с развитием технологий. Можно весьма эффективно уничтожать конкурентов, не прибегая к еще недавно столь популярным методам «грубой силы». Теперь на службе у преступников информационные технологии. А что же наш интернет-магазин? Он не работает. Заказы уходят к конкурентам. Мы теряем бизнес. Надо выяснить, что же происходит на самом деле. Оказывается, мы стали жертвой DoS/DDoS-атак, которые происходят с завидной регулярностью.

Кстати, а что же такое DDoS? Настало время разобраться с этим поподробнее...

Что такое DoS и DDoS?

- DoS – сокращение от английского Denial of Services или отказ в обслуживании. Атака на вычислительную систему, целью которой создание таких условий, при которых легальные пользователи системы не могут получить доступ ксистемным ресурсам либо этот доступ существенно затруднен.

- DDoS (Distributed Denial of Service) [1] – подразумевает многочисленные, приходящие с разных точек (распределенные) запросы, приводящие к невозможности работы целевого узла.

Целью DoS/DDoS-атак является блокировка возможности сервиса адекватно и своевременно реагировать на запросы настоящих клиентов, вплоть до полной невозможности работы с сервисом.

Причинами атаки могут быть: конкуренция, то есть финансовый вопрос, хактивизм, когда атакующий в большей степени мотивирован идеологическими разногласиями, шпионаж, политические мотивы и т.д.

Кстати, владелец нашего магазина может, сам того не зная, заблокировать работу пользователей: желая увеличить продажи, скажем, объявив скидку 50% на какую-то линейку товаров. Количество клиентов, желающих воспользоваться столь фантастическим предложением, резко возрастет, и сервер может просто не справиться с таким наплывом клиентов. Будет ли это DDoS? Нет. Все запросы к нам вполне легальны и желательны, однако их стало слишком много. Мы несправляемся. Стало быть, рост «правильного» трафика и запросов при таких акциях, безусловно, следует учесть, чтобы не оказаться в столь неприятной ситуации.

Так как же нам понять, что же такое DDoS-атака на сервис? Как отличить рост посещений клиентов от злонамеренных действий конкурентов, хакеров и других нежелательных нам персон? Чем зловредный запрос отличается от легального?Как оценить вред от действий злоумышленников в финансовом выражении? И в конце концов как нам защититься от всех этих неприятностей? Вопросов стало слишком много. Поводы для беспокойства, очевидно, существуют. Будем разбираться.

DDoS – простые примеры

Приведем аналогию из реальной жизни. Допустим, вы проводите лекцию, и вам задают вопросы студенты. Когда вас спрашивают последовательно или когда занятие проходит в форме дискуссии, все в порядке, преподаватель вполне справляется. А вот если все начали говорить одновременно? Спрашивать, давать какие-то реплики, нести чушь. Лекция будет сорвана. Почему? Да просто преподаватель не справится с потоком входящей информации. Другой пример: кто-то по ошибке или намеренно дал ваш телефон в рекламном объявлении, и вы получаете огромное количество звонков. В конце концов вы просто перестаете брать трубку и пропускаете важные для вас звонки. То есть наш «правильный» пользователь не смог к нам подключиться. Ключевым здесь является то, что вы просто «захлебываетесь» в потоке бесполезной информации и не имеете возможности работать с настоящими клиентами.

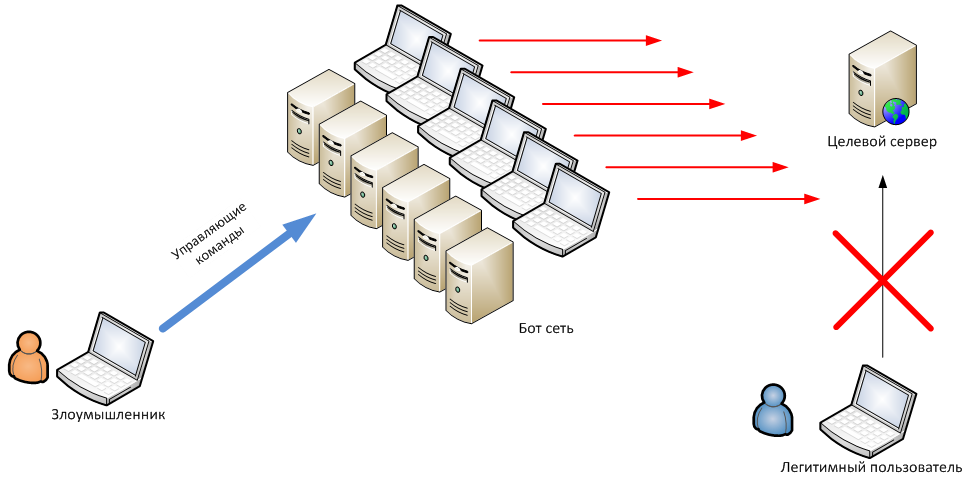

DDoS из реальной жизни – в компьютерную сеть

Как же это выглядит в компьютерной сети? Тысячи или даже десятки тысяч компьютеров обращаются с запросами к серверу, заставляя его реагировать на них. Сразу возникает вопрос: а как такое произошло, откуда взялось такое дикое количество атакующих узлов? Дело в том, что огромное количество компьютеров заражено вирусами и троянами, и злоумышленник может послать управляющую команду этим узлам. Такие компьютеры называются зомби. Это именно изних и сформировали бот-сеть, то есть сеть зараженных узлов, которой и управляет злоумышленник. В результате вся эта сеть начнет обращаться с какими-то запросами к целевой системе. Пытаясь обработать весь этот шквал запросов, она просто не будет иметь возможности отвечать настоящим клиентам. Цель злоумышленника достигнута! Наши потенциальные покупатели больше не могут к нам подключиться (см. рис. 1). Здесь мы рассмотрели пример с веб-сервером, новозможны и другие варианты.

Рисунок 1. Принципы типовой DDoS-атаки

DDoS-атаки значительно развились. Основной их принцип остался неизменным – огромное количество географически распределенных хостов начинает бомбардировать запросами серверы, после чего последние начинают испытывать перегрузку и не могут своевременно обрабатывать «правильные» запросы реальных клиентов. Кроме того, появился целый класс так называемых медленных атак, которые не требуют большого количества хостов в бот-сети, при этом создавая не меньшие проблемы для атакуемых систем. (Мы подробнее рассмотрим техническую сторону типовых DDoS-атак в следующей статье.)

Целью атаки может стать абсолютно любая организация, независимо от ее масштаба и сферы деятельности. DDoS-атака также может быть использована в качестве маскировки взлома сайта и похищения конфиденциальных данных.

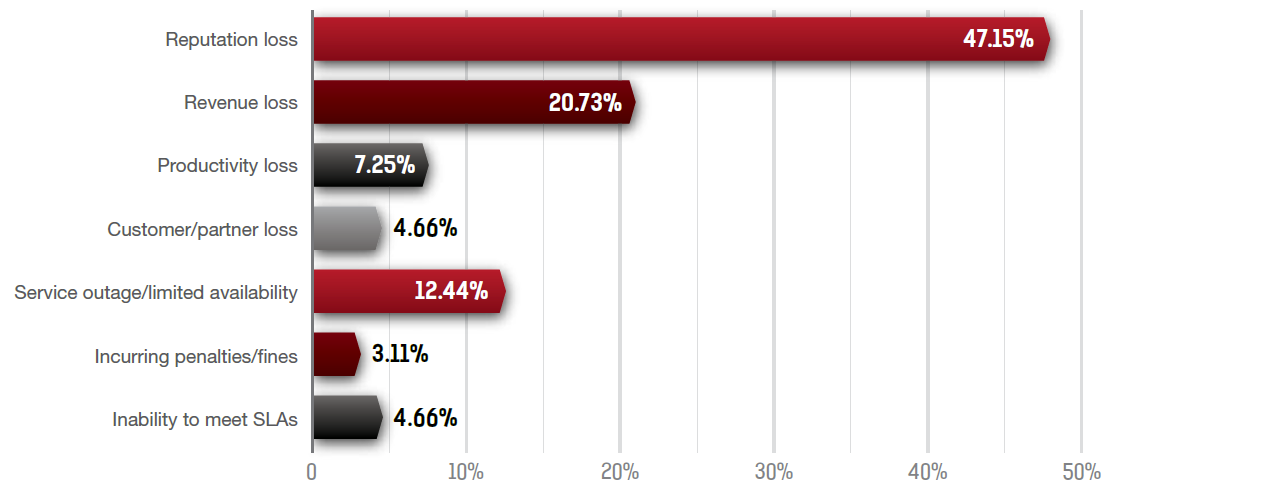

Оценка потерь от DDoS-атак

Как нам оценить финансовые потери от DDoS-атаки? Убытки вполне поддаются учету, когда речь идет об интернет-магазине. Существует простой способ оценки затрат. Если нам известно, сколько в среднем выполняется покупок втечение интервала времени, то мы легко можем понять, во что выльется простой, скажем, в течение часа, и оценить прямые потери от атаки. Например, для компании Amazon такой простой выльется в гигантские суммы. Однако, помимо прямых потерь, существуют еще и косвенные, оценить которые намного сложнее, но вред от них часто оказывается весьма серьезным. К таковым относится потеря репутации. Если пользователь не смог зайти на сайт, то совсем неисключено, что он обратится к альтернативной компании. Изучая материалы опроса, проведенного компанией Radware, приведенные в отчете за 2014 год [2] (см. рис. 2), нетрудно убедиться, что почти половина опрошенных компаний вкачестве наиболее серьезных называют именно репутационные потери.

Рисунок 2. Оценка основного урона от DDoS-атак

Теперь что касается защиты. Может быть, обратиться к провайдеру услуг веб-хостинга? Он-то наверняка должен знать, что со всем этим делать. На первый взгляд да, но на самом деле это далеко не всегда актуальный вопрос для компании, предоставляющей сервис. Для провайдера становится актуальным вопрос защиты от таких атак в ситуации, когда избыточной нагрузке подвергается его канал связи и проблемной становится работа всех его клиентов. Что в этом случае следует сделать? Самый простой вариант – отключить того клиента, на которого выполняется атака. Нет возможности подключиться – нет атаки. Таким образом, удается решить проблемы остальных. Проще заплатить неустойку одной компании, чем обеспечивать эффективную защиту от DDoS для всех. Такой уровень сервиса может устраивать только до первой атаки. Как только компания сталкивается с подобной ситуацией, для нее наступают серьезные потери.

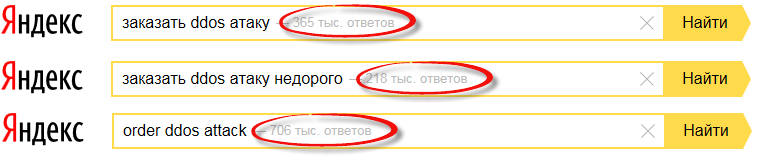

Легко ли организовать DDoS-атаку?

Может сложиться впечатление, что организация DDoS-атаки – сложный многоэтапный процесс, требующий построения бот-сети и доступный далеко не каждому. На самом деле это абсолютно не так. К сожалению, DDoS стал методом нечестной конкурентной борьбы, получившим широкое распространение ввиду именно простоты его использования. Совершенно нет необходимости строить свою собственную бот-сеть для атаки конкурента. Провести DDoS-атаку вовсене сложно. Существует огромное число организаций, предлагающих DDoS как услугу, по сути, облачный и недорогой сервис.

Тема DDoS чрезвычайно популярна в Интернете. В этом нетрудно убедиться, обратившись с типовыми запросами к поисковому серверу. Мы увидим гигантское количество ссылок (рис. 3). В сущности, в сети уже давно происходят кибервойны, день ото дня все более заметные даже непосвященным людям. Выглядит удручающе, если вам надо защитить свою организацию, не так ли? Разумеется, тут далеко не все ссылки будут правильными, тем не менее количество «хороших» вариантов вполне достаточно. Мало того, сервис предоставляется на хорошем профессиональном уровне, и оплата может браться только в случае успешной атаки. Вот такой DDoS из облака... Так что не так уж и сложно будет уничтожить ваш бизнес с помощью информационных технологий.

Рисунок 3. Возможности заказать DDoS-атаку

Тенденции развития DDoS-атак

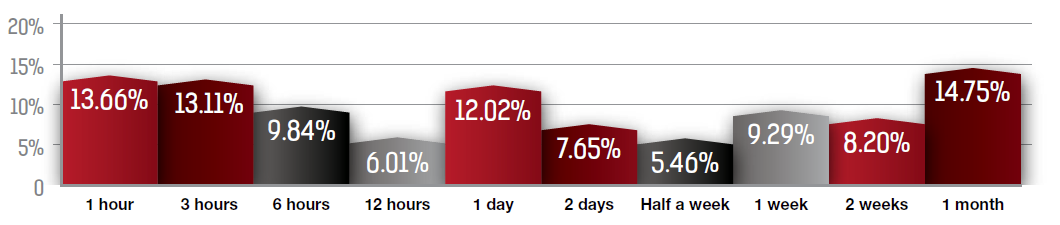

Согласно данным, полученным в результате исследования, проведенного компанией Radware, в 2014 году количество атак и их сложность существенно возросли. Порядка 15% от общего количества составили продолжительные атаки, отмесяца и больше, что существенно отличается от предыдущих периодов исследования в 2011, 2012, 2013 годах, когда подобные атаки не превышали 6% от общего количества [2] (см. рис. 4). То есть в случае успеха такой атаки предприятие на месяц выпадает из работы. Но есть примеры и более продолжительного негативного воздействия – были случаи атак, длившихся три месяца [3].

Рисунок 4. Средняя продолжительность DDoS-атаки

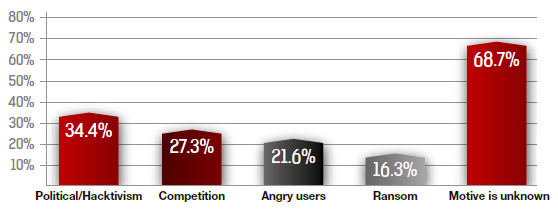

Ни одна сфера деятельности не ускользнула от внимания киберпреступников. Атакам подвергаются не только ставшие традиционными направления: правительства, финансовые учреждения, компании-хостеры и поставщики облачных услуг, игровая и интернет-индустрия, но и ритейлеры, образовательные учреждения, организации здравоохранения, то есть компании, внимание к которым со стороны киберпреступников раньше было не слишком значительным. Вбольшинстве случаев мотивация атакующих остается невыясненной, но определенные тенденции можно увидеть в предложенном Radware графике результатов исследований (см. рис. 5).

Рисунок 5. Причины осуществления DDoS-атак

Мы видим, что для достижения политических целей или продвижения каких-либо идей стали активно использоваться DDoS-атаки. Это и есть хактивизм, то есть это может быть как киберэкстремизм, так и социально направленный хакинг. Вспомним историю, когда группа Anonymous провела серию DDoS-атак в поддержку WikiLeaks. Как мы уже имели возможность убедиться, конкуренция также является существенным основанием для DDoS-атак. Недовольные сотрудники тоже могут создать сложности своему предприятию. Так что причин для проведения атак довольно много.

Исследования последних лет показывают, что кибератаки становятся более продолжительными по времени, более сложными (многовекторными). Если еще не так давно типовая атака состояла из одного метода воздействия на целевую систему, то теперь используется одновременно несколько, тем самым атака усложняется, и защититься от нее становится значительно труднее. Согласно отчету компании Radware угрозы возрастают и становятся значительно серьезнее. Возросло количество атак на приложения (в следующей статье будут рассмотрены типовые атаки на приложения и их особенности). Такой вариант не требует большого объема трафика, а, значит, оказывается весьма эффективным решением для злоумышленника, не требующим избыточных затрат на организацию мощной бот-сети. Вместе с тем возросло количество компьютеров-зомби в бот-сетях. Теперь их число может достигать сотен тысяч [3]. Как мы видим (см. рис. 5) политические мотивы и хактивизм составляют весьма серьезный процент от общего количества атак, а, значит, никто не будет в безопасности.

Итак, мы выяснили, что DDoS-атаки чрезвычайно опасны для компаний практически любого размера и сферы деятельности, работающих в сети. Организация атак не требует глубоких знаний в области ИТ и ИБ, и они доступны дляширокого круга злоумышленников. Убытки от DDoS могут быть весьма значительны и приводят к серьезным последствиям, вплоть до остановки бизнеса.

В следующей статье мы рассмотрим типовые примеры DDoS-атак.

- Разумов А. Что необходимо знать о DDoS-атаках. // «БИТ», №7, 2013 г. – С. 16-17 (http://bit.samag.ru/archive/article/1297).

- Radware Global Application & Network Security Report 2014-2015.

- Коржов В. Современные DDoS-атаки – http://www.osp.ru/lan/2014/09/13042710.

В начало⇑

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Комментарии отсутствуют

Комментарии могут отставлять только зарегистрированные пользователи

|

Вакансии на сайте Jooble

|