|

Календарь мероприятий

апрель  2026 2026

Пн |

Вт |

Ср |

Чт |

Пт |

Сб |

Вс |

| | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | | | |

показать все

Новости партнеров

Использование рабочей почты на сторонних сервисах создает ИБ-риски

Читать далее

Группа «Московская Биржа» представила результаты внедрения Единой СЭД на платформе Docsvision

Читать далее

«Газинформсервис» и «AzInTelecom» заключили соглашение о взаимном признании электронной подписи между Россией и Азербайджаном

Читать далее

САКУРА 3.2 – новые возможности и улучшения

Читать далее

ЕМДЕВ выводит корпоративный портал Инкоманд на уровень 100% замещения Microsoft SharePoint

Читать далее

показать все

Статьи

Суверенные облака: стратегия на 2026–2028

Читать далее

Российское ПО дорожает: как обосновать бюджет?

Читать далее

Управление данными: искусство превращения хаоса в актив

Читать далее

Эволюция бизнес-процессов от ИИ-инструментов к мультиагентным командам

Читать далее

Время внедрения: ИИ в вашем бизнесе – эксперимент или реальная прибыль?

Читать далее

Точность до метра и сантиметра: как применяют технологии позиционирования

Читать далее

Как искусственный интеллект изменит экономику

Читать далее

Эпоха российской ориентации на Запад в сфере программного обеспечения завершилась

Читать далее

Сладкая жизнь

Читать далее

12 бизнес-концепций, которыми должны овладеть ИТ-руководители

Читать далее

показать все

|

«Доктор Веб» обнаружил в Google Play приложения с троянцем, которые загрузили более 2 000 000 пользователей

Главная / Новости партнеров / «Доктор Веб» обнаружил в Google Play приложения с троянцем, которые загрузили более 2 000 000 пользователей

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Вирусные аналитики компании «Доктор Веб» обнаружили в каталоге Google Play несколько приложений, в которые был встроен троянец Android.RemoteCode.106.origin. Эта вредоносная программа незаметно открывает веб-сайты, переходит по расположенным на них рекламным ссылкам и баннерам, а также накручивает посещаемость интернет-ресурсов. Кроме того, она может использоваться для проведения фишинг-атак и кражи конфиденциальной информации

Специалисты «Доктор Веб» выявили Android.RemoteCode.106.origin в 9 программах, которые в общей сложности загрузили от 2 370 000 до более чем 11 700 000 пользователей. Троянец был найден в следующих приложениях:

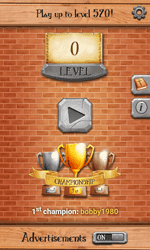

- Sweet Bakery Match 3 – Swap and Connect 3 Cakes версии 3.0;

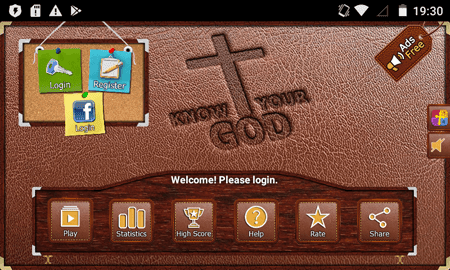

- Bible Trivia версии 1.8;

- Bible Trivia – FREE версии 2.4;

- Fast Cleaner light версии 1.0;

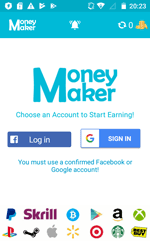

- Make Money 1.9;

- Band Game: Piano, Guitar, Drum версии 1.47;

- Cartoon Racoon Match 3 - Robbery Gem Puzzle 2017 версии 1.0.2;

- Easy Backup & Restore версии 4.9.15;

- Learn to Sing версии 1.2.

Наши аналитики проинформировали компанию Google о наличии Android.RemoteCode.106.origin в обнаруженных приложениях. На момент публикации этого материала часть из них уже была обновлена, и троянец в них отсутствовал. Тем не менее, оставшиеся программы по-прежнему содержат вредоносный компонент и все еще представляют опасность.

Перед началом вредоносной активности Android.RemoteCode.106.origin выполняет ряд проверок. Если на зараженном мобильном устройстве отсутствует определенное количество фотографий, контактов в телефонной книге и записей о звонках в журнале вызовов, троянец никак себя не проявляет. В случае же выполнения заданных условий он отправляет запрос на управляющий сервер и пытается перейти по ссылке, полученной в ответном сообщении. В случае успеха Android.RemoteCode.106.origin задействует свой основной функционал.

Троянец загружает с управляющего сервера список модулей, которые ему необходимо запустить. Один из них был добавлен в вирусную базу Dr.Web как Android.Click.200.origin. Он автоматически открывает в браузере веб-сайт, адрес которого ему передает командный центр. Эта функция может использоваться для накрутки счетчика посещений интернет-ресурсов, а также проведения фишинг-атак, если троянец получит задание открыть мошенническую веб-страницу.

Второй троянский модуль, получивший имя Android.Click.199.origin, обеспечивает работу третьего компонента, внесенного в вирусную базу как Android.Click.201.origin. Основная задача Android.Click.199.origin – загрузка, запуск и обновление модуля Android.Click.201.origin.

Android.Click.201.origin, в свою очередь, после старта соединяется с управляющим сервером, от которого получает задания. В них указываются адреса веб-сайтов, которые троянец затем открывает в невидимом для пользователя окне WebView. После перехода по одному из целевых адресов Android.Click.201.origin самостоятельно нажимает на указанный в команде рекламный баннер или случайный элемент открытой страницы. Он повторяет эти действия до тех пор, пока не достигнет заданного числа нажатий.

Таким образом, основное предназначение троянца Android.RemoteCode.106.origin – загрузка и запуск дополнительных вредоносных модулей, которые используются для накрутки счетчика посещений веб-сайтов, а также перехода по рекламным объявлениям, за что злоумышленники получают вознаграждение. Кроме того, вредоносная программа может использоваться для проведения фишинг-атак и кражи конфиденциальной информации.

Антивирусные продукты Dr.Web для Android успешно детектируют все приложения, содержащие троянца Android.RemoteCode.106.origin, а также его вспомогательные модули, поэтому эти вредоносные программы опасности для наших пользователей не представляют. При обнаружении ПО, в которое встроен Android.RemoteCode.106.origin, владельцам Android-смартфонов и планшетов рекомендуется либо его удалить, либо проверить доступность обновленных версий без троянского функционала.

Подробнее о троянце

С уважением,

компания «Доктор Веб»

www.drweb.com

|

|

В начало⇑

Facebook

Мой мир

Вконтакте

Одноклассники

Google+

Комментарии отсутствуют

Комментарии могут отставлять только зарегистрированные пользователи

|

Вакансии на сайте Jooble

|